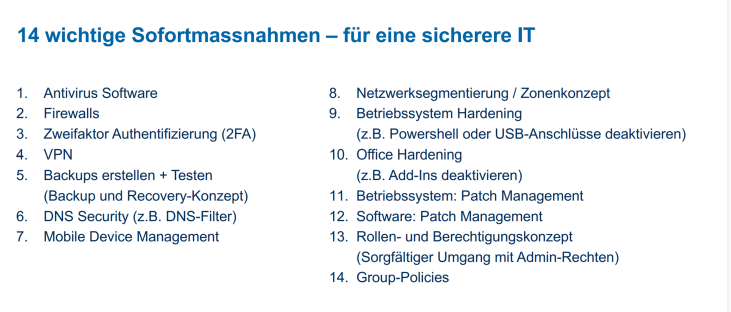

14 technische Sofortmassnahmen

- 14 technische Sofortmassnahmen

-

Die Erarbeitung der Dokumente zu Informationssicherheit ist längerer Prozess. Gleichzeitig kann aber auch das Gefühl aufkommen, dass es nicht schnell voran geht und dass Sicherheitslücken vorhanden sein könnten. Ein erster Check kann mit Hilfe der 14 technischen Sofortmassnahmen erfolgen. An dieser Stelle wird darauf verwiesen, dass die Liste nicht abschliessend ist und nicht gleichbedeutend ist mit der Umsetzung von Informationssicherheit.

Zu den einzelnen Massnahmen die wichtigsten Hinweise:

Antivirus Software

Eine aktuelle Antivirus Software ist auf allen Geräten vorhanden. Sie stellt den Schutz vor Viren und Schadprogrammen sicher. Damit soll sichergestellt werden, dass proaktiv Schädlinge erkannt werden bevor sie Schaden anrichten.

Firewall

Mit der Firewall wird das interne Netzwerk vor dem Internet geschützt. Eine sorgfältige Konfiguration stellt sicher, dass eine gute Absicherung vorhanden ist und trotzdem auf die notwendigen Bereiche im Internet zugegriffen werden kann (weitere Informationen zu den Netzwerken).

Zweifaktor Authentifizierung

Für die Identifikation bei Schulapplikationen wird neben dem Passwort eine zweite Identifikation verlangt. Dies ist heute der Standard, um den Zugang sicherer zu machen. Eine zweite Identifikation kann mittels einem Authenticator als App auf dem Handy oder z.B. auch einem Mail erfolgen.

VPN

Darunter ist eine sichere Verbindung zwischen zwei Standorten zu verstehen. Es entsteht damit ein sogenanntes "virtuelles privates Netzwerk". Damit kann von einem anderen Standort auf die Applikationen der Schule in einem sicheren Umfeld zugegriffen werden. Dazu muss die verwendete Software aktuell gehalten und dies über die Verwendung von Zertifikaten sichergestellt werden.

Backup erstellen

Die Schule verfügt über ein Backup-Konzept, welches den Rhythmus der Backups festhält, den Ort der Lagerung der Backups und den Umfang. Zudem ist in regelmässigen Abständigen zu testen, ob die gespeicherten Daten auch wieder richtig zurückgespielt und verfügbar gemacht werden können.

Es ist dabei die 3-2-1 Regel zu beachten: es werden drei identische Datensätze erzeugt; dazu werden zwei verschiedene Speichermedien genutzt und ein Datensatz wird räumlich an einem anderen Ort gelagert (z.B. in einem anderen Schulhaus).

DNS Security

Der Datenverkehr wird auf Auffälligkeiten hin überwacht und sofort darauf reagiert. Es wird regelmässig geprüft, ob es nicht benötigte Netzwerkports gibt. Diese unbedingt deaktivieren.

Mobile Device Management (MDM)

Die Geräte der Schule werden über das MDM verwaltet. Die Apps können darüber verteilt werden und Berechtigungen vergeben werden. Damit können die an der Schule vorhandenen Geräte gesteuert und falls notwendig auch gesperrt werden.

Netzwerksegmentierung

Das Netzwerk der Schule wird in verschiedene Zonen aufgeteilt. Mindestens erfolgt eine Trennung zwischen dem Netzwerk der Mitarbeitenden, demjenigen der Lernenden und der Gäste. Untereinander kann nicht auf die Netzwerke zugegriffen werden. Damit wird ein ungewollter Datenaustausch verhindert, sowie sind bei einem Angriff von Aussen nicht alle Daten der Schule betroffen.

Betriebssystem Hardening

Mit dieser Massnahme wird das Betriebssystem robuster gegen Veränderungen gemacht. Dazu gehört das Deaktivieren der Powershell, von USB-Anschlüssen, Administratorenrechte von Benutzern auf den Geräten einschränken sowie das Verändern von System- und Sicherheitseinstellungen.

Office Hardening

Auch bei den Applikationen ist eine Einschränkung notwendig. Add-ins und Makros deaktivieren sowie Datenschutzeinstellungen prüfen.

Patch-Management bei Betriebssystem und bei der Software

Die Aktualisierung des Betriebssystems- und Software Updates muss zentral gesteuert werden. Dazu gehört, dass jederzeit ersichtlich ist, welche Geräte auf welchem Stand sind und falls notwendig muss ein Update erzwungen werden können.

Nutzendenrollen und Berechtigungskonzept

Es sollen nur so viele Berechtigungen wie nötig und wenn möglich so wenig wie möglich vergeben werden. Admin-Rechte dürfen nur sehr restriktive vergeben werden. Die Berechtigungen werden nicht einzelnen Personen, sondern an Nutzendenrollen vergeben. Diese werden wiederum den einzelnen Personen zugeteilt. Mindestens einmal jährlich wird überprüft, ob die vergebenen Berechtigungen noch richtig sind.

Group-Policies

Es erfolgt eine zentrale Verwaltung der Gruppenrichtlinien.

Detaillierte Ausführungen zu den 14 Sofortmassnahmen sind hier aufgeführt.