Informationssicherheit - Umsetzung

Der Verband der Schulpräsidien des Kantons Zürich (VZS) hat zusammen mit 11 Schulen aus dem Kanton, der ZHAW und dem Volksschulamt einen Piloten zur Umsetzung der Informationssicherheit mit den Unterlagen der Datenschutzbeauftragten durchgeführt. Die dabei erstellten Unterlagen und die Erkenntnisse aus den Vorgehensschritten werden hier allen Schulen und Interessierten zur Verfügung gestellt.

Die Ausgangslagen sind je nach Schule sehr unterschiedlich. Viele Informationen und Unterlagen sind an Schulen bereits vorhanden und müssen nur noch systematisch geordnet und vorallem im Alltag gelebt werden. Die im Piloten gewählte Vorgehensweise stellt in einem ersten Schritt das Bewusstsein für die Verantwortung bei der Führung der Schule sicher, holt die notwendigen Ressourcen für das Projekt ab, nimmt systematisch alle vorhandenen Applikationen und Hardware auf und führt anschliessend zu den notwendigen Umsetzungsmassnahmen. Dabei sind es nicht nur technische Massnahmen, sondern vorallem auch Weiterbildungen und Sensibilisierungen, welche wichtig sind.

Ein solches Vorhaben gelingt nur, wenn genügend Ressourcen gesprochen werden und die Behörde dies unterstützen. Rechtzeitig sind die Mitarbeiteden als auch externe Partner einzubeziehen.

- Überblick über das Projekt

-

Vorbereitung

Eine Vorprojektgruppe informiert sich zu Informationssicherheit und stellt der Schulpflege den Antrag, dass ein Projektteam an die Umsetzung geht. Hier sind die Unterlagen für den Schulpflegbeschluss fassen.

Umsetzung

Eine schrittweise Umsetzung ist nachhaltig und entlastet sowohl von den personellen als auch den finanziellen Ressourcen. Die hier vorgeschlagene Vorgehensweise ist ein möglicher Weg:

Erste organisatorische Massnahmen:

Grundlagendokumente DSB Leitlinie und Allgemeine Richtlinien für Datenschutz und Informationssicherheit durcharbeiten und umsetzen ⇒ Schulpflegbeschluss zu den Massnahmen treffen

Erste technische Massnahmen:

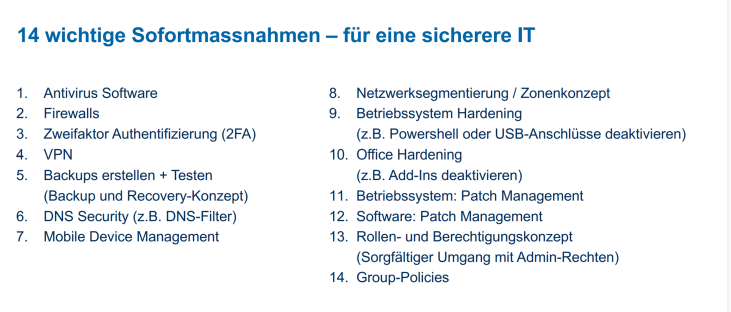

14 wichtigste Sofortmassnahmen durchgehen und falls notwendig Massnahmen ergreifen. Es braucht dazu normalerweise Unterstützung durch den externen Support. Diese Massnahme ist technisch orientiert.

Schutzbedarfsfeststellung durchführen. Daraus werden sich Massnahmen ableiten lassen, welche priorisiert und terminiert werden müssen.

Erste pädagogische Massnahmen:

Weisungen erstellen und Sensibilisierungsmassnahmen ergreifen

Erste bauliche Massnahmen:

Den Zugang zum Serverraum mit einer Zugangsbeschränkung sichern.

Weiterführende Projektarbeit

Im Minimummassnahmenkatalog der Datenschutzbeauftragten sind weitere Themenbereiche aufgeführt, welche einer Bearbeitung bedürfen. Es ist empfehlenswert alle Massnahmen anzuschauen und für die Schule zu entscheiden, wann diese angegangen werden.

Betrieb

Die ersten Massnahmen aus dem Projekt sind umgesetzt und werden im Betrieb gelebt. Damit die Schule auf dem aktuellen Stand der Technik und der organisatorischen Umsetzung bleibt, bleibt Informationssicherheit ein permanentes Thema. Dazu gehört auch die weiterführende Projektarbeit mit der systematischen Bearbeitung des Minimummassnahmenkatalogs.

- Schulpflegbeschluss und Projektorganisation

-

Schulpflegbeschluss

Die Erfahrungen aus dem Pilotprojekt haben gezeigt, dass es von essenzieller Bedeutung ist, dass bereits zu Beginn des Projektes die notwendigen formellen Grundlagen dafür geschaffen werden. So sind beispielsweise die notwendigen Ressourcen bereitzustellen. Einerseits werden für die Umsetzung entsprechende Finanzmittel benötigt, andererseits aber auch personelle Ressourcen. Die im Projekt involvierten Personen müssen Zeit dafür haben, ihre Aufgaben innerhalb des Projektes wahrzunehmen. Nur so können auch nachhaltige Projektfortschritte erreicht werden. Je nach Ausgangslage kann dies dazu führen, dass für die Projektumsetzung zusätzliche Personalressourcen zur Verfügung gestellt werden müssen. Denkbar wären befristete Pensenerhöhungen.

Die Schulpflege trägt hierbei die Verantwortung, die notwendigen Grundlagen zu schaffen, personelle Ressourcen und Finanzmittel zur Verfügung zu stellen. Abhängig von der konkreten Schulorganisation und Ausgangslage kann es jedoch schwierig sein, bereits zu Beginn des Projektes konkrete Zahlen parat zu haben. Hier könnte ein Beschluss der Schulpflege, im Rahmen der Projektumsetzung angefallene Mehrstunden bis zu einer gewissen Anzahl zu vergüten, als Übergangslösung ausreichend sein. Falls die ICT-Betreuung an externe Dienstleister ausgelagert ist, wird früher oder später deren Beizug wichtig sein. Dafür fallen externe Kosten an, welche von Anfang an mitzuberücksichtigen sind.

Bei der Umsetzung sind verschiedene Personen involviert. Es ist als Zusammenspiel zwischen der strategischen (Schulpflege) und der operativen (Schulleitung, Leitung Bildung, etc.) zu betrachten. Dementsprechend ist auf ein ausreichendes Rollenverständnis zu achten und die Verantwortlichkeiten zu klären.

Einheitsgemeinde

Die Umsetzung kann gerade in Einheitsgemeinden zu Beginn etwas komplexer sein. Es ist daher ratsam, wenn das Schulpräsidium, welches in Einheitsgemeinden von Amtes Wegen im Gemeinderat der Gemeinde vertreten ist, dafür Akzeptanz schafft. Insbesondere sollte dem Gesamtgemeinderat vermittelt werden, dass die Politische Gemeinde in der Pflicht steht, die Vorgaben der Datenschutzbeauftragten in Bezug auf die Informationssicherheit zu erfüllen. Als Einheitsgemeinde steht diese neben der Schulpflege in der Pflicht. Gleichzeitig besteht das Potential für Synergien, da die politische Gemeinde sich im Prinzip um dieselben Themenbereiche kümmern muss. Dieses Vorgehen bedingt natürlich, dass das Schulpräsidium umfassend informiert ist und das Projekt mitträgt.

Kommunikation

Die Umsetzung von Informationssicherheitsmassnahmen in der Schule ist zwar mehrheitlich ein formelles Thema. Damit zusammenhängend ergeben sich jedoch verschiedene Fragestellungen, welche Einfluss auf den Schulalltag haben. Eine offene und transparente Kommunikation ist daher sehr wichtig und wird empfohlen. Alle involvierten Personen sollen stufengerecht Bescheid wissen, worum es geht und wer welche Rolle in diesem Projekt einnimmt. Die Umsetzung von Informationssicherheitsmassnahmen führt zu Veränderungen, die im Schulalltag spürbar sind. Dies kann wiederum zu Ängsten bei den Mitarbeitenden führen, die ernst genommen werden sollten. Abhängig von der jeweiligen Schulorganisation empfiehlt es sich deshalb, die Leitungspersonen bereits frühzeitig miteinzubeziehen.

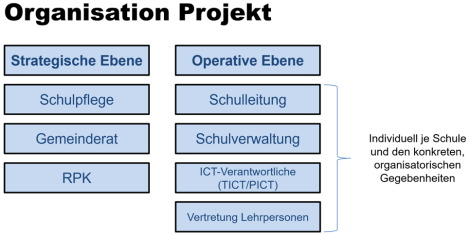

Organisation des Projekts

Ein transparenter Informationsfluss kann hier Vertrauen schaffen und wird dringend empfohlen. Nachfolgende Grafik zeigt mögliche Stakeholder der strategischen und operativen Ebene.

Erfahrungen haben gezeigt, dass das Schulpräsidium, wenn immer möglich von Anfang an miteinbezogen werden muss, auch wenn es separate Ressorts wie z.B. Infrastruktur oder ICT gibt. Denn nur so kann eine Vertretung auf oberster Ebene erfolgen.

Die Projektorganisation ist auf eine zentrale Datenablage angewiesen, welche für alle Projektbeteiligten einfach zugänglich sein sollte. Denkbar sind File-Shares innerhalb der Schul- oder Gemeindeverwaltung oder andere Dateiablagesysteme.

- 14 technische Sofortmassnahmen

-

Die Erarbeitung der Dokumente zu Informationssicherheit ist längerer Prozess. Gleichzeitig kann aber auch das Gefühl aufkommen, dass es nicht schnell voran geht und dass Sicherheitslücken vorhanden sein könnten. Ein erster Check kann mit Hilfe der 14 technischen Sofortmassnahmen erfolgen. An dieser Stelle wird darauf verwiesen, dass die Liste nicht abschliessend ist und nicht gleichbedeutend ist mit der Umsetzung von Informationssicherheit.

Zu den einzelnen Massnahmen die wichtigsten Hinweise:

Antivirus Software

Eine aktuelle Antivirus Software ist auf allen Geräten vorhanden. Sie stellt den Schutz vor Viren und Schadprogrammen sicher. Damit soll sichergestellt werden, dass proaktiv Schädlinge erkannt werden bevor sie Schaden anrichten.

Firewall

Mit der Firewall wird das interne Netzwerk vor dem Internet geschützt. Eine sorgfältige Konfiguration stellt sicher, dass eine gute Absicherung vorhanden ist und trotzdem auf die notwendigen Bereiche im Internet zugegriffen werden kann (weitere Informationen zu den Netzwerken).

Zweifaktor Authentifizierung

Für die Identifikation bei Schulapplikationen wird neben dem Passwort eine zweite Identifikation verlangt. Dies ist heute der Standard, um den Zugang sicherer zu machen. Eine zweite Identifikation kann mittels einem Authenticator als App auf dem Handy oder z.B. auch einem Mail erfolgen.

VPN

Darunter ist eine sichere Verbindung zwischen zwei Standorten zu verstehen. Es entsteht damit ein sogenanntes "virtuelles privates Netzwerk". Damit kann von einem anderen Standort auf die Applikationen der Schule in einem sicheren Umfeld zugegriffen werden. Dazu muss die verwendete Software aktuell gehalten und dies über die Verwendung von Zertifikaten sichergestellt werden.

Backup erstellen

Die Schule verfügt über ein Backup-Konzept, welches den Rhythmus der Backups festhält, den Ort der Lagerung der Backups und den Umfang. Zudem ist in regelmässigen Abständigen zu testen, ob die gespeicherten Daten auch wieder richtig zurückgespielt und verfügbar gemacht werden können.

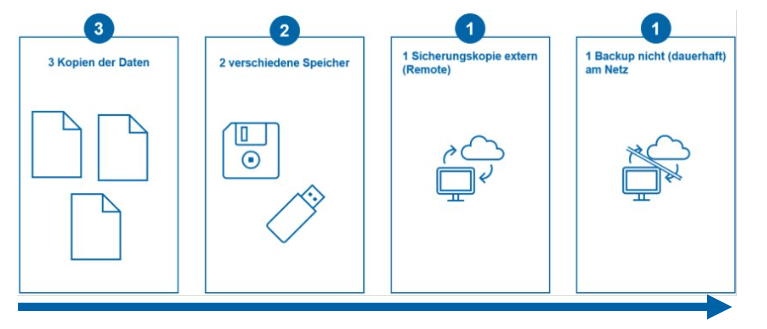

Es ist dabei die 3-2-1 Regel zu beachten: es werden drei identische Datensätze erzeugt; dazu werden zwei verschiedene Speichermedien genutzt und ein Datensatz wird räumlich an einem anderen Ort gelagert (z.B. in einem anderen Schulhaus).

DNS Security

Der Datenverkehr wird auf Auffälligkeiten hin überwacht und sofort darauf reagiert. Es wird regelmässig geprüft, ob es nicht benötigte Netzwerkports gibt. Diese unbedingt deaktivieren.

Mobile Device Management (MDM)

Die Geräte der Schule werden über das MDM verwaltet. Die Apps können darüber verteilt werden und Berechtigungen vergeben werden. Damit können die an der Schule vorhandenen Geräte gesteuert und falls notwendig auch gesperrt werden.

Netzwerksegmentierung

Das Netzwerk der Schule wird in verschiedene Zonen aufgeteilt. Mindestens erfolgt eine Trennung zwischen dem Netzwerk der Mitarbeitenden, demjenigen der Lernenden und der Gäste. Untereinander kann nicht auf die Netzwerke zugegriffen werden. Damit wird ein ungewollter Datenaustausch verhindert, sowie sind bei einem Angriff von Aussen nicht alle Daten der Schule betroffen.

Betriebssystem Hardening

Mit dieser Massnahme wird das Betriebssystem robuster gegen Veränderungen gemacht. Dazu gehört das Deaktivieren der Powershell, von USB-Anschlüssen, Administratorenrechte von Benutzern auf den Geräten einschränken sowie das Verändern von System- und Sicherheitseinstellungen.

Office Hardening

Auch bei den Applikationen ist eine Einschränkung notwendig. Add-ins und Makros deaktivieren sowie Datenschutzeinstellungen prüfen.

Patch-Management bei Betriebssystem und bei der Software

Die Aktualisierung des Betriebssystems- und Software Updates muss zentral gesteuert werden. Dazu gehört, dass jederzeit ersichtlich ist, welche Geräte auf welchem Stand sind und falls notwendig muss ein Update erzwungen werden können.

Nutzendenrollen und Berechtigungskonzept

Es sollen nur so viele Berechtigungen wie nötig und wenn möglich so wenig wie möglich vergeben werden. Admin-Rechte dürfen nur sehr restriktive vergeben werden. Die Berechtigungen werden nicht einzelnen Personen, sondern an Nutzendenrollen vergeben. Diese werden wiederum den einzelnen Personen zugeteilt. Mindestens einmal jährlich wird überprüft, ob die vergebenen Berechtigungen noch richtig sind.

Group-Policies

Es erfolgt eine zentrale Verwaltung der Gruppenrichtlinien.

Detaillierte Ausführungen zu den 14 Sofortmassnahmen sind hier aufgeführt.

- Die Dokumente der Datenschutzbeauftragen als Grundlage

-

Die Datenschutzbeauftragte hat für die Volksschulen im Kanton Zürich auf ihrer Webseite umfassende Unterlagen für die Umsetzung von Informationssicherheit publiziert. Diese Dokumente bilden die Grundlage für die Ausführungen und den Vorlagen hier im ICT-Coach. Die Erfahrungen mit den Pilotgemeinden haben gezeigt, dass die Dokumente der DSB eine gute Grundlage sind. Gewisse Dokumente wurden im Piloten ergänzt mit weiterführenden Informationen. Diese soll die Schulen in der Umsetzung bzw. Anwendung unterstützen.

Der Leitfaden

Im Leitfaden umschreibt die Datenschutzbeauftragte das Vorgehen zur Umsetzung von Informationssicherheit und erwähnt die dazugehörigen Dokumente. Im Pilot Informationssicherheit ist der Leitfaden ebenfalls als Grundlage genommen worden. Die Ausführungen zur Umsetzung der Informationssicherheit hier im ICT-Coach basieren daher auf dem Leitfaden. Es empfiehlt sich als zuständige Behörde den Leitfaden zu lesen und mit dem Projektteam die Vorgehensweise in der eigenen Schulgemeinde zu planen. Als Unterstützung dazu können die Informationen zu Schulpflegbeschluss und Projektorganisation verwendet werden.

Die Leitlinie

Mit der Leitlinie hat die Datenschutzbeauftragte eine Vorlage erstellt, mit welcher die Schulbehörde bzw. die zuständige Behörde die Grundlagen im Bereich Informationssicherheit und Datenschutz in ihrem Zuständigkeitsbereich (Schule oder Schulgemeinde) erlassen. Dazu wird die Vorlage auf die eigenen Gegebenheiten angepasst. Es ist anzumerken, dass nur die Anpassung der Leitlinie und deren Beschlussfassung durch die Schulbehörden noch nicht ausreichen, dass Informationssicherheit auch wirklich realisiert ist. Es braucht die notwendigen finanziellen und zeitlichen Ressourcen sowie das Erkennen der Risiken und das Ergreifen der Massnahmen. Dies ist ein Prozess, welcher in der Aufarbeitung mindestens zwei Jahre dauert und dann vom Projekt in den täglichen Betrieb überführt werden muss. Zum Betrieb finden sich hier weitere Informationen.

Minimummassnahmenkatalog und BSI-Dokumente

Der Minimummassnahmenkatalog ist als Checkliste zu verstehen für die Umsetzungsverantwortlichen einer Schule. Für Schulen und Gemeinden mit weniger als 6000 Einwohner sind die Teilaufgaben mit dem Schutzniveau S1 umzusetzen. Dazu ist mittels Risikoanalyse zu erkennen, welche Massnahme mit welcher Dringlichkeit umgesetzt werden muss. Mit dem hier im ICT-Coach vorgeschlagenen Vorgehen werden viele Punkte in der Umsetzung von Informationssicherheit gemäss dem Minimummassnahmenkatalog angegangen. Es empfiehlt sich für die Schulen, dass sie im Minimummassnahmenkatalog dokumentieren, was sie bereits umgesetzt haben und was bis wann in Planung ist.

Zu den einzelnen Massnahmen im Minimummassnahmenkatalog wird auf die Unterlagen des Bundesamtes für Sicherheit in der Informationstechnik (BSI) verwiesen. Im Minimummassnahmenkatalog ist jede Massnahme mit einer Identifikation versehen (z.B. Sichere Authentisierung von Benutzenden, sys.2.1.A1). Mit dieser Identifikation können im IT-Grundschutzkompendium weiterführende Informationen zur entsprechenden Massnahme gefunden werden.

- Schutzbedarfsanalyse der IT-Infrastruktur und der Applikationen

-

Die Grundlage für die Analyse zum notwendigen Schutz der Infrastruktur und der Applikationen stellt die Vorlage der Datenschutzbeauftragten mit dem Excel zur Schutzbedarfsanalyse dar. Das Ziel der Schutzbedarfsanalyse ist es, die in Bezug auf das Risiko angemessenen Sicherheitsmassnahmen festlegen zu können. Ausgangspunkt sind daher die zu bearbeitenden Informationen und ihr Schutzbedarf. Daraus wird der Bedarf an Massnahmen in den Bereichen Technik, Organisation, Bau und Pädagogik festgelegt (Übersicht zu den TOBP-Massnahmen und ihr Zusammenhang).

Vorarbeiten zur Schutzbedarfsfeststellung

1. Als Grundlage für die Beurteilung der Risiken stellt die Bestandesaufnahme der vorhandenen Applikationen und Infrastruktur dar. Die Applikationen sind in den meisten Schulen im MDM erfasst. Für die Infrastruktur verfügen die Schule oder der externe Support über eine IT-Inventarliste. In einem ersten Schritt sind diese beiden Listen auf ihre Vollständigkeit und Aktualität zu prüfen.

2. Die Informationen aus dem IT-Inventar und der Applikationsliste wird nun die Schutzbedarfsanalyse durchgeführt. Dazu kann entweder die Vorlage der Datenschutzbeauftragten verwendet werden oder das Dokument aus dem Pilot Informationssicherheit mit erweiterten Hilfestellungen.

3. Für die Vorlage mit der erweiterten Hilfestellung sind die Prozesse der Schule, wie sie in der Vorlage aufgeführt sind zu überprüfen und gegebenenfalls zu ergänzen. Bei jedem Prozess sind die dazugehörigen Prozessverantwortlichen sowie die dazugehörige Applikation festzuhalten bzw. aus dem Applikationsinventar zu übertragen.

Schutzbedarfsfeststellung - einzelne Schritte mit der erweiterten Vorlage

Nachdem die Vorarbeiten geleistet sind, kann mit der eigenlichen Schutzbedarfsfeststellung begonnen werden. Diese ist sowohl für die Anwendungen als auch die Infrastruktur zu erstellen:

1. In der erweiterten Vorlage ist im ersten Reiter die Anleitung zu finden, mit allen Hintergrundinformationen zu den einzelnen zu beurteilenden Kategorien. Hier finden sich ebenfalls vertiefende Informationen zu Vertraulichkeit, Personendaten und besonderen Personendaten, Integrität und Vertraulichkeit.

2. Im zweiten Reiter werden die Anwendungen beurteilt. Die Ausgangslage sind die Prozesse an der Schule. In der Vorlage sind die wichtigsten Prozesse bereits aufgeführt. Für jeden Prozess werden die Verantwortlichkeiten geklärt, die genutzten Anwendungen, die damit verbundenen Daten und ihre Verfügbarkeit und die Anforderungen an die Integrität sowie alles was zur Vereinbarung mit dem Lieferanten gehört. Pro Prozess kann es mehrere Anwendungen und damit mehrere Zeilen geben.

3. Die Erfassung der Infrastruktur erfolgt im dritten Reiter. Die Gruppierung in der ersten Spalte soll helfen, dass die gesamte Infrastruktur erfasst wird.

4. Die Übersicht der Schutzstufen und eine Hilfe, wie diese zugeteilt wird, finden sich im vierten Reiter.

5. Eine Vorlage für die Übersicht der Lieferanten findet sich im 5. Reiter.

6. Die Reiter sechs und sieben sind Beispiele.

Die Schutzbedarfsanalyse ist jährlich oder bei grösseren Veränderungen zu überprüfen. Eine grössere Veränderung kann die Einführung einer neuer Applikation sein. Dabei gilt es zu beachten, dass vor einer Einführung einer Applkation eine Datenschutzfolgeabschätzung durchgeführt wird. Wie das Vorgehen ist, wird unter Datenschutz beschrieben.

- Massnahmen zum Schutz ergreifen

-

Sicherheitsniveau einer Schule

Die Massnahmen der Schulen zur Sicherstellung von Datenschutz und Informationssicherheit sind auf einen normalen Schutzbedarf auszurichten. Diese Einstufung erfolgt durch die Datenschutzbeauftragte (siehe Dokumente Allgemeinde Richtlinie für Informationssicherheit und Datenschutz) aufgrund der Tatsache,

- dass die Schule Daten bearbeitet, die einen erhöhten Schutz vor unberechtigten Zugriffen und vor unerlaubten Änderungen benötigen (Personendaten und besondere Personendaten bzw. Persönlichkeitsprofile),

- der Anzahl Schülerinnen und Schüler,

- der Unterstützung aller wesentlichen Funktionen und Aufgaben durch IKT- und Netzwerksysteme,

- der Tatsache, dass ein Ausfall von IKT- und Netzwerksystemen die Aufgabenerfüllung nicht beeinträchtigen darf.

Ziele der Informationssicherheit

Mit dem Ergreiffen von Massnahmen werden die folgenden Ziele sichergestellt:

- Integrität: Informationen müssen richtig und vollständig sein.

- Nachvollziehbarkeit: Veränderungen von Informationen müssen erkennbar und nachvollziehbar sein.

- Verantwortung: Die politischen Behörden und die Mitarbeiterinnen und Mitarbeiter der Schule sind sich ihrer Verantwortung beim Umgang mit Informationen, IKT-Systemen und Anwendungen bewusst. Sie unterstützen die Informationssicherheitsziele.

- Verfügbarkeit: Informationen müssen bei Bedarf vorhanden sein. Die Ausfallzeiten dürfen keine wesentlichen Auswirkungen auf den Verwaltungsbetrieb haben.

- Vertraulichkeit: Informationen dürfen nicht unrechtmässig zur Kenntnis gelangen.

- Zurechenbarkeit: Informationsbearbeitungen müssen einer Person zugerechnet werden können.

Vorgehen

Die Schule kann die Vorlage der DSB zu den allgemeinen Richtlinien für den Datenschutz und die Informationssicherheit verwenden und diese auf die eigene Schule anpassen (Link zur Vorlage). Diese Richtlinie umfasst die Regelung der Betriebsorganisation (siehe Massnahme 1) sowie die Festlegung des Rahmens für die Informationssicherheitsmassnahmen (siehe Massnahme 2). Das Dokument muss anschliessend von der Schulbehörde genehmigt werden. Mit dem Minimummassnahmenkatalog (Link) hat die Schule eine Checkliste zur Hand, welche die einzelnen Massnahmen detailliert aufführt und die Umsetzung der erstellten allgemeinen Richtlinie erleichtern soll.

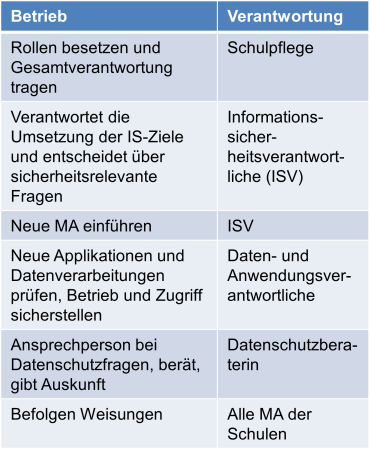

Massnahme 1: Betriebsorganisation Informationssicherheit

Bereits im Projekt ist nach vorne zu schauen und die Verteilung der Aufgaben im Bereich Informationssicherheit und Datenschutz auf die verschiedenen Funktionen und Rollen in der Schule zu verteilen. Dabei gilt es die gesetzlichen Vorgaben zu beachten sowie die Unabhängigkeit sicherzustellen. Grob zusammengefasst, sind die Aufgaben den folgenden Rollen und Funktionen zuzuteilen:

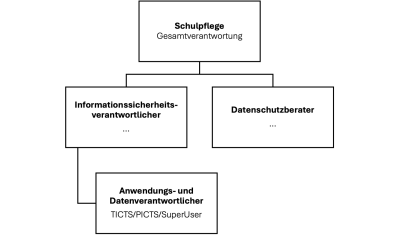

Detaillierte Ausführungen zu den Aufgaben und ihrer Zuteilung zu Rollen und Funktionen finden sich in der Übersicht der Datenschutzbeauftragten des Kantons Zürich im Dokument "Allgemeine Richtlinien für Datenschutz und Informationssicherheit" (Link). Dieses Dokument ist die Vorlage für die Umsetzung in der eigenen Schule. Folgendes Muster-Organigramm zeigt, wie die im Dokument genannten Rollen in einer Schulorganisation aufgestellt werden können, damit die Unabhängigkeit gewährleistet ist.

Massnahmen 2: Informationssicherheitsmassnahmen

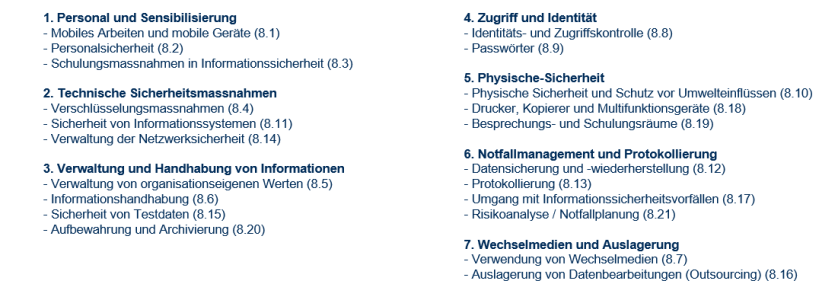

Im Dokument der allgemeinen Richlinien werden im Kapitel 8 zwanzig Massnahmenbereiche aufgeführt. Diese Massnahmenbereiche werden wiederum im Minimummassnahmenkatalog der DSB weiter aufgeführt. Der Minumummassnahmenkatalog kann daher als Checkliste angesehen werden für eine Schule. Sie hält darin fest, welche Massnahmen sie bereits umgesetzt hat.

Die 20 Massnahmen lassen sich in sieben Themenbereiche aufgliedern. Damit wird gezeigt, dass die Massnahmen im Zusammenhang gedacht werden und aufeinander abgestimmt werden sollen.

- Weiterbildungen durchführen und Weisungen erstellen

-

Technische und bauliche Massnahmen sind wichtige Grundlagen für die Informationssicherheit. Die Verantwortlichkeiten organisatorisch zuteilen schafft Klarheit. Damit Informationssicherheit und auch der Datenschutz im Alltag gelebt werden, sind Weiterbildungen und Sensibilisierungen zentral. In einem ersten Schritt gilt es die Grundlagen zu schaffen, um alle Mitarbeitenden einer Schule zu sensibilisieren, damit sie sich und die Schule schützen können. Auch im Bereich Informationssicherheit wird es laufend weitere Entwicklungen geben im Schulhaus, was eine gute Gelegenheit für weitere Schulungen und Sensibilisierungen ermöglicht.

Den Rahmen für den sicheren Umgang mit Informationen und Daten für die tägliche Arbeit in der Schule bilden die Weisungen, welche die Schulbehörde erlassen muss. Ein solcher Erlass wird idealerweise ebenfalls durch eine Weiterbildung der Mitarbeitenden begleitet. Eine Vorlage dazu hat die DSB erstellt (Link).

Sensibilierung aller Schulmitarbeitenden

Informationssicherheit kann nicht ohne den Mitarbeitenden der Schule umgesetzt werden. Umgekehrt profitieren die Mitarbeitenden über das Wissen zu Informationssicherheit auch über den Schulalltag hinaus für sich privat. Sie schützen sich, die Schülerinnen und Schüler und die ganze Schule. Sobald ein erster Überblick zum Thema Informationssicherheit durch das Projektteam vorhanden ist, macht es Sinn, dass dieses das ganze Schulteam regelmässig über den Fortschritt als auch Neuerungen informiert. Dazu können die beiden Präsentationen zu den Grundlagen und den Bedrohungen und richtiges Verhalten verwendet werden. Ein durch die Pilotschulen erarbeitetes Merkblatt kann die Mitarbeitenden bei der Umsetzung im Alltag unterstützen. Für die Neuerungen ist es sinnvoll, separate Präsentationen zu erstellen, z.B. wenn Multifaktorauthentifizierung eingeführt wird.

Schulung von neueintretenden Mitarbeitenden der Schule

Im Rahmen der Einführung von neuen Mitarbeitenden gehören auch Informationssicherheit und Datenschutz dazu. Diese Einführung wird durch die für Informationssicherheit verantwortliche Person durchgeführt. Damit wird sichergestellt, dass die neuen Mitarbeitenden über das Grundlagenwissen verfügen und wie Datenschutz- und Informationssicherheit bei ihrem neuen Arbeitgeber gelebt werden. Das auf die Schule angepasste Merkblatt kann dabei unterstützen.

Weiterbildungen und Sensibilisierungen gemäss Vorlage der DSB

Die Datenschutzbeauftragte hat eine Anleitung für die Sensibiliserung der Mitarbeitenden erstellt. Diese umfasst Grundlagenmodule, Informationen zu aktuellen Bedrohungslagen sowie mögliche Formate für solche Weiterbildungen. Für die Module 1 "Grundlagen der Informationssicherheit" und Modul 2 "Bedrohungen und richtiges Verhalten" sind Vorlagen im Pilot Informationssicherheit entstanden, welche verlinkt sind.

- Berechtigungskonzept erstellen, umsetzen und regelmässig überprüfen

-

Die Grundlage für die Zuteilung von Berechtigungen ist ein Berechtigungskonzept. Beim Erstellen des Berechtigungskonzept wird von typischen Rollen an einer Schule ausgegangen und diesen die zugehörigen Aufgaben mit den notwendigen Rechten zugeteilt.

Das Credo bei der Verteilung von Berechtigungen lautet "so viel wie nötig - so wenig wie möglich". Die Grundlage bildet die Vorlage der Datenschutzbeauftragten "Vorlage Rollen_Berechtigungskonzept". Diese Vorlage wurde zu einem Excel erweitert, welches umfassend alle Berechtigungen sowohl der Dateistruktur, des Administrationsbereichs als auch der Applikationen umfasst. Damit die Berechtigungen übersichtlich bleiben, wurden verschiedene Nutzendenrollen geschaffen und diesen sowohl die Applikationen mit ihren Berechtigungen als auch der Zugriff auf die Dateiablage zugewiesen. Unter Nutzendenrolle wird ein Zusammenzug von Aufgaben verstanden, welche typischerweise im Schulalltag zusammengehört.

Rollen- und Berechtigungskonzept

1. Schritt: Erstellen der Berechtigungsmatrix

Für die Umsetzung eines strukturierten Rollen- und Berechtigungskonzepts hat der Pilot Informationssicherheit eine Vorlage erstellt. Die Vorlage ist ein Excel mit einem Reiter zu den Erläuterungen. Der Reiter "Berechtigungsmatrix" umfasst alle Anwendungen und Dateistrukturen mit ihrer Zuweisung zu den Nutzendenrollen. Dies muss durch die Schulbehörde genehmigt werden. Diese Vorlage ist eine Möglichkeit, wie die Vorschläge der Datenschutzbeauftragten umgesetzt werden können. Die Vorlage muss die Schule auf ihre Aufgaben und Nutzendenrollen angepassen (Link zur Vorlage).

2. Schritt: Zuweisung der User zu den Nutzendenrollen

Im zweiten Schritt werden die User, d.h. die einzelnen Mitarbeitenden der Schule den Nutzendenrollen zugewiesen. Oft wird vergessen, dass nicht nur Mitarbeitende zu Nutzendenrollen zugewiesen, sondern bei einem Aufgabenwechsel auch wieder von Nutzendenrollen entfernt werden müssen. Empfehlenswert ist es, dass einmal pro Jahr die Zuteilung von Mitarbeitenden zu Nutzendenrolle überprüft wird. Es bietet sich dazu an, dass dies beim Schuljahreswechsel gemacht wird.

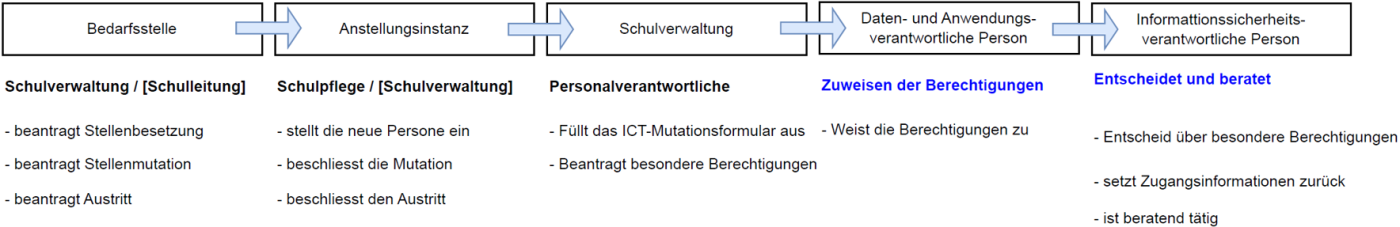

Prozess zur Vergabe von Rechten

Die Veränderung von Berechtigungen ist in der Schule in vielen Fällen mit dem Schuljahreswechsel verbunden. Dies ist eine gute Gelegenheit alle Mitarbeitenden auf ihre Berechtigungen hin zu überprüfen. Ein Prozess ist notwendig, um die Veränderungen der Berechtigungen nur durch die dafür zuständigen Personen vornehmen zu lassen und die vergebenen Rechte auf das notwendige Minimum zu beschränken. Dieser hier dargestellte Prozess berücksichtigt diese beiden Punkte:

Für den Eintritt oder Austritt eines Mitarbeitenden kann als Hilfe dieses Formular verwendet werden. Dieses Formular zwecks Dokumentation aufbewahren (digital).

- Back-up, Aufbewahrung, Archivierung und Löschung

-

Ausführlich beschrieben wird der Back-up und die Wiederherstellung in den technischen Richtlinien der DSB im Kapitel 13. Neben der Sicherung der Daten ist genau so wichtig zu prüfen, ob die gesicherten Daten wieder hergestellt werden können. Meistens nutzt eine Schule für das Back-up einen externen Partner. Dieser Partner muss genau die gleichen Standards einhalten, wie es auch eine Schule muss.

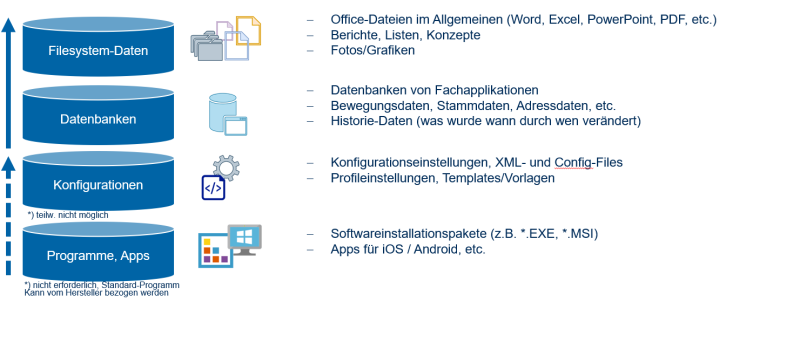

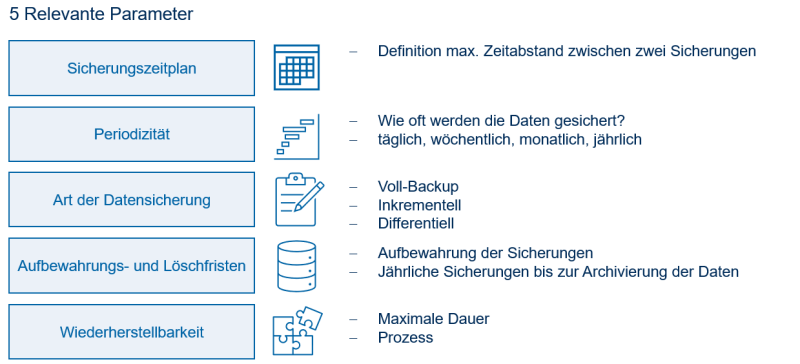

Die Schule hat in ihren technischen Richtlinien Aussagen mindestens zu den zu sichernenden Daten, die Parameter zum Back-up sowie Back-up-Methoden festzuhalten.

Daten, welche eine Schule unbedingt sichern mussNicht alle vorhandenen Daten einer Schule müssen gesichert werden. Programme und Apps können oft wieder vom Hersteller bezogen werden und müssen nicht gesichert werden. Die Konfigurationen der Applikationen sind oft nicht sicherbar. Eine gute Dokumentation der Konfiguration ist deswegen von Vorteil. Hingegen sind die Datenbanken mit ihren Daten sowie die Filesystem-Daten regelmässig zu sichern.

Achtung: Daten in der Cloud sind ebenfalls zu sichern, da nicht davon ausgegangen werden kann, dass der Lieferant die Daten sichert. Dies muss zuerst beim Lieferanten in Erfahrung gebracht werden.

Für eine Schule gilt es im Bereich des Back-ups folgende Parameter festzulegen:

Faustregel Backup 3-2-1-1

- es braucht drei Kopien der Dateien

- zwei verschiedene Speichermedien

- eine Sicherungskopie an einem anderen Ort

- ein Back-up nicht am Netz (nur während dem Back-up am Netz)

Wichtig: es muss jeweils überprüft werden, ob der Back-up ohne Fehler durchgelaufen ist.

Wiederherstellung

Mindestens einmal jährlich muss geprüft werden, ob der Back-up wieder zurückgespielt werden kann. Dies muss ebenfalls von den externen Lieferanten eingefordert werden, welche die Daten für die Schule hostet.

Aufbewahrung, Archivierung und Löschung

Grundlage ist IDG Paragraph 5 Absatz 3 und IDG 11 Abs. 2 sowie die Verordnung dazu.

VeVV per 1.1.2028 mit Übergangsfrist zu beachten.Aufbewahrungsfristen

Grundsätzlich dürfen Papier- und elektronische Akten so lange aufbewahrt werden, wie sie für das Erfüllen ihrer Aufgaben benötigt werden. Es gilt die Einheit der Aktenführung als Prinzip.

Es empfiehlt sich einmal pro Jahr einen Clean-up Day der Daten durchzuführen. Es sind alle Daten und Speicherorte zu beachten sowie die Daten auf den persönlichen Geräten von Personen (ev. auch BYOD). Massgebend für die Aufbewahrung sind die Fristen aus dem Musteraktenplan.

Unbedingt beachten:Wenn eine Datei gelöscht wurde und es anschliessend ein Recovery gibt, dann muss dies wieder gelöscht werden.

Löschung:

Es muss festgehalten werden, was mit welchem Verfahren gelöscht wird. Dies wird in der Betriebsdokumentation festgehalten. In Schulverwaltungsapplikation besteht u.U. die Möglichkeit einen automatischen Prozess zum Wechsel einer Datei zur ruhenden Ablage, Archivierung und Löschung zu hinterlegen.

- Überführung in den Betrieb

-

Der Bearbeitung der einzelnen Teilschritte zur Informationssicherheit wurden die Grundlagen geschaffen. Nun gilt es, die Dokumente regelmässig zu aktualisieren, sich bezüglich der Risikolage aktuell informiert zu halten und falls notwendig weitere Massnahmen zu ergreifen.

Im Betrieb gilt es sicherzustellen, dass die Zuständigkeiten, welche im Dokument "Leitlinie" festgelegt wurde, auch gelebt werden. In diesem Dokument wurden auch die kontinuierlichen Verbesserungsmassnahmen festgehalten. In den "Allgemeinen Richtlinien" hat die Schule noch detailliertere Ausführungen gemacht. Die einzelnen Aufgaben der verschiedenen Rollen sind aufgeführt. Diese dienen den einzelnen Verantwortlichen als Beschreibung ihrer Rolle.